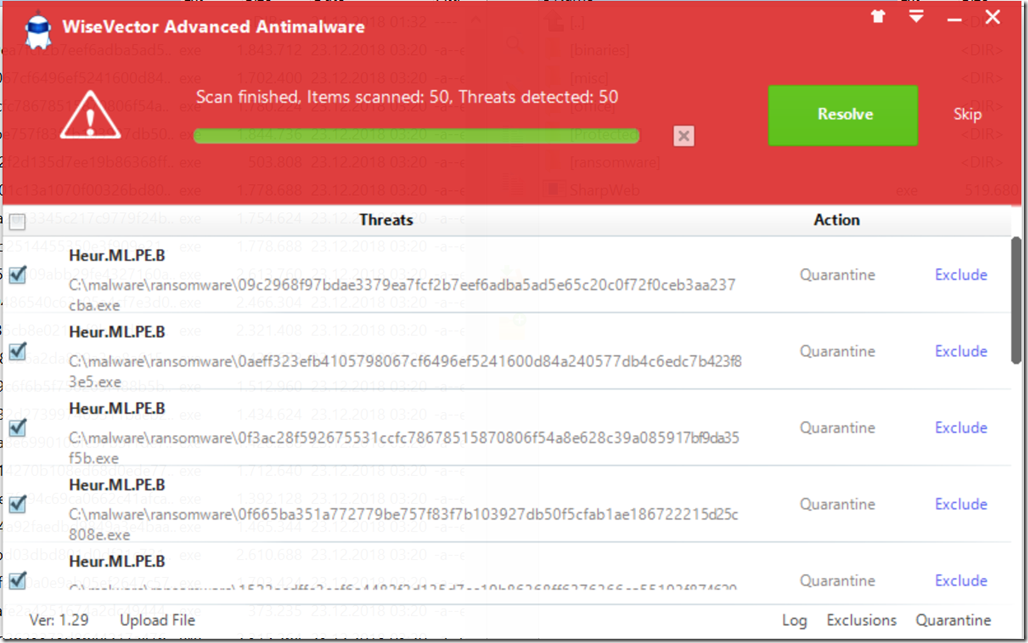

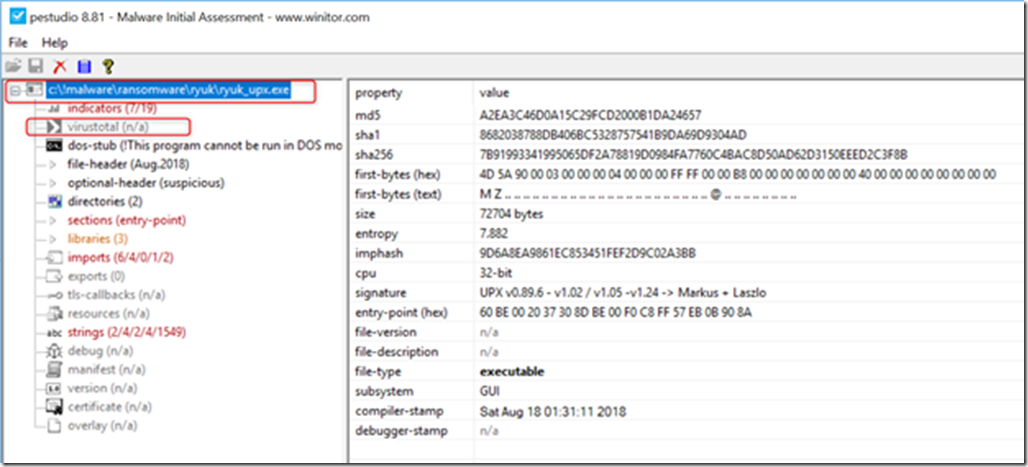

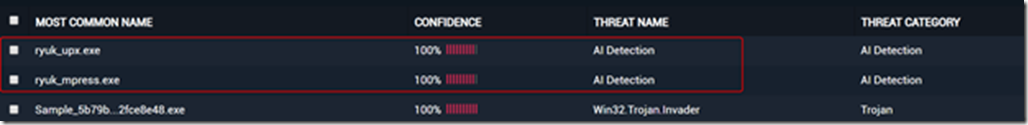

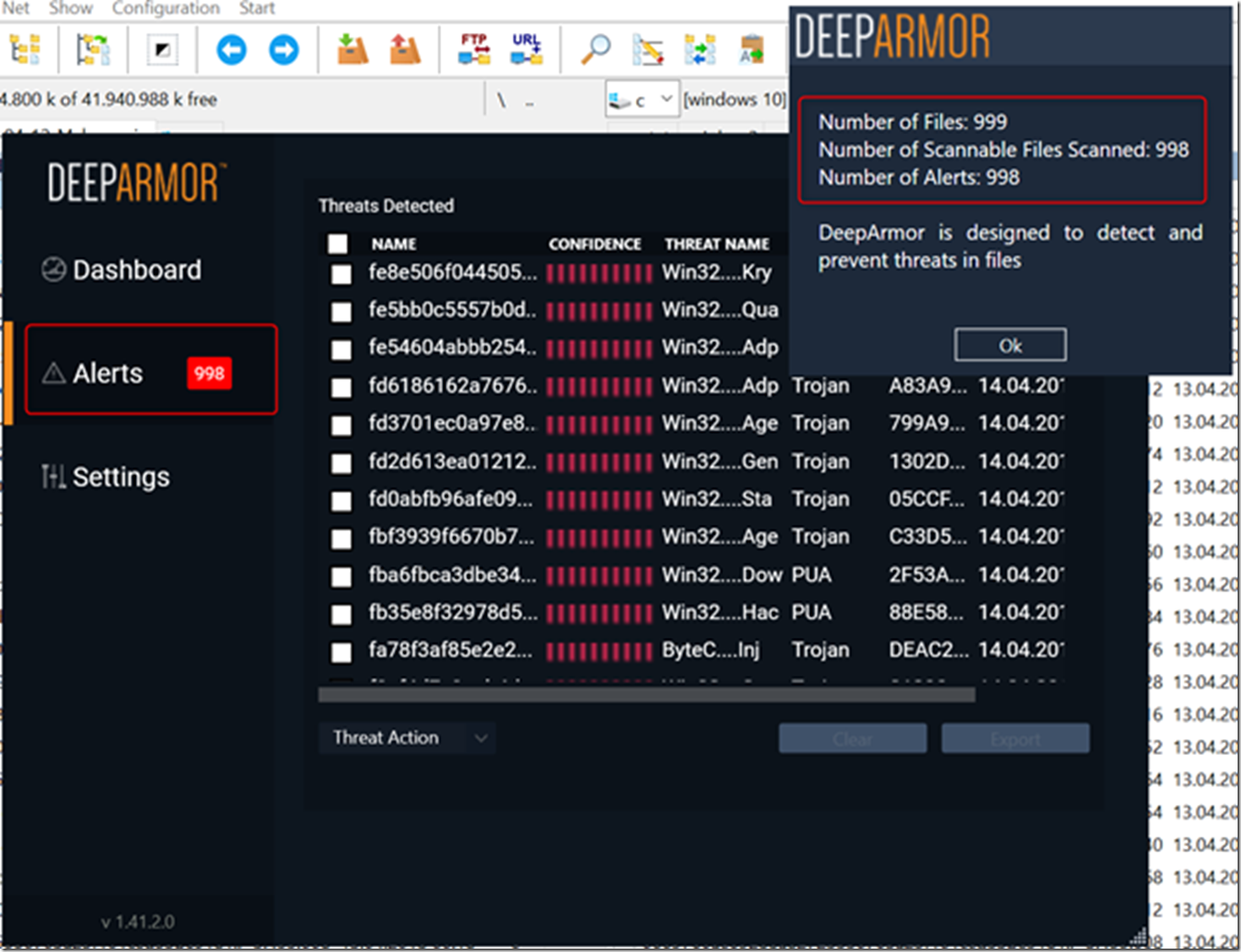

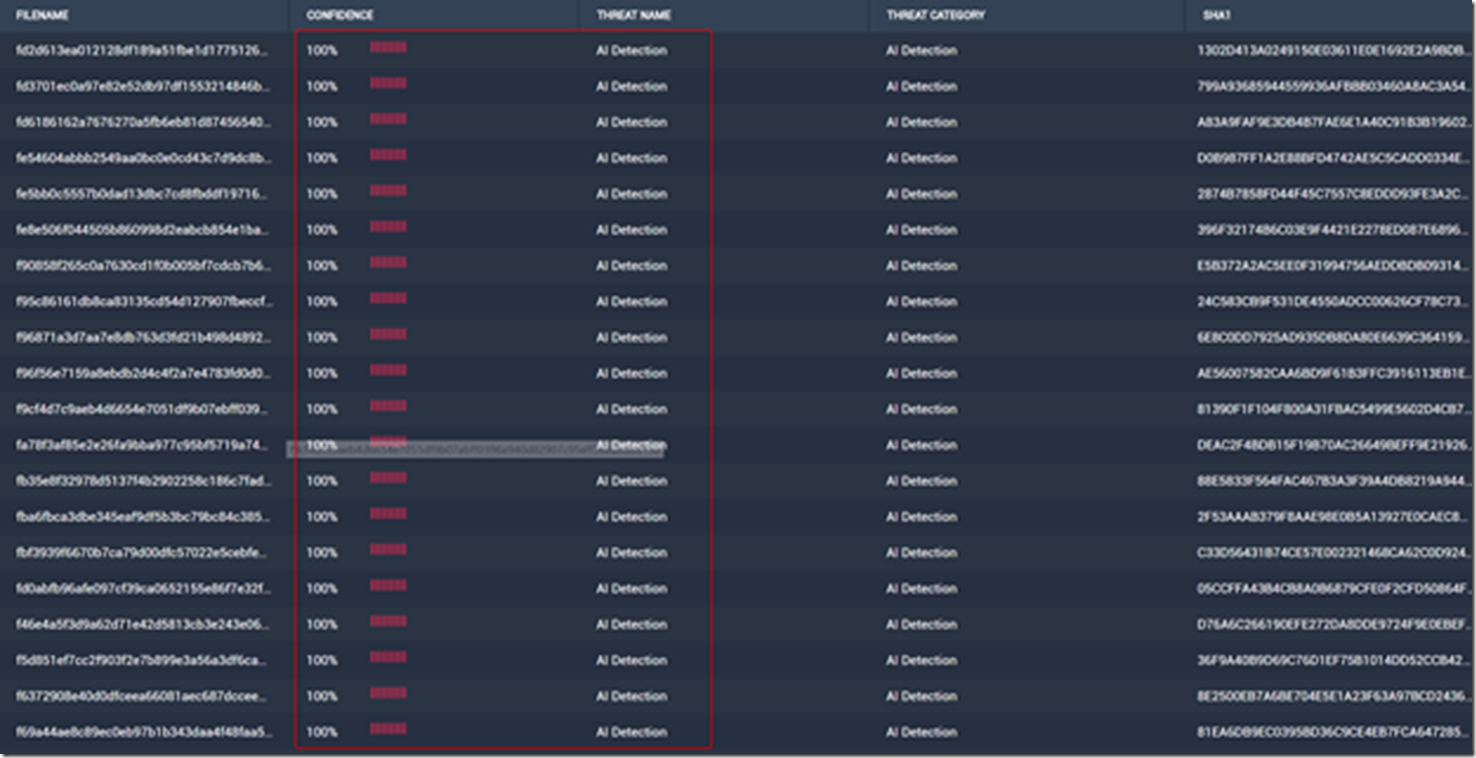

Aus meiner Sicht ist es interessant zu sehen, wie die Entwicklung im Bereich AI-basierter Endpoint Protection-Lösungen voranschreitet und auch neue Player auf dem Radar auftauchen lässt, die bereits mit ersten Versionen ihrer EP-Lösung eine ordentliche Leistung abliefern. So hat der chinesische Hersteller WiseVector mit seinem gleichnamigen Malwareschutz vor wenigen Tagen eine englischsprachige Version veröffentlicht, die bereits beachtliche Ergebnisse liefert.

Wie andere Hersteller kann auch WiseVector nicht zaubern und Wunder vollbringen, und so ist es auch nicht weiter verwunderlich, dass die Erkennungsraten noch nicht ganz an die bekannten Platzhirsche in diesem Bereich heranreichen – die Betonung liegt aber ganz klar auf “noch nicht”, denn WiseVector hat interessante Pläne für weitere Features. Zum einen wird es in Zukunft neben der kostenlosen Homeuser-Version auch eine Bezahlvariante geben, für die es außer einer integrierten Firewall auch eine AI-basierte Erkennung von bösartigen Scripts geben soll, und zum anderen steht auch eine gemanagete Variante für Firmenkunden auf dem Plan.

Ich persönlich bin auf die AI-basierte Erkennung von maliziösen Skripten schon sehr gespannt, denn das ist ein Bereich, der von vielen traditionellen und auch Next Generation-Lösungen, die mehr oder weniger auf machine learning basieren, häufig vernachlässigt wird. An dieser Stelle möchte ich nicht näher auf dieses Thema angehen, da es andernfalls den Rahmen sprengen würde, deshalb fasse ich mich kurz und weise darauf hin, dass die Erkennung von maliziösen Payloads in Form von ausführbaren Dateien nur ein Teil der Geschichte ist, die Erkennung von obfuskierten Powershell-Scripts oder Windows-Bordmitteln (LOLBIN/LOLBAS) aber eine andere. Diesem Thema werde ich mich in einem anderen Blogpost näher widmen.

Bereits in der aktuellen Version 1.29 (Stand: Dezember 2018) erkennt WiseVector folgende Bedrohungen:

-

Ausführbare Dateien (32-/64-Bit)

-

Office-Dateien mit maliziösen Makros

-

PDF-Dokumente mit Schadcode

-

Manipulierte RTF-Dokumente

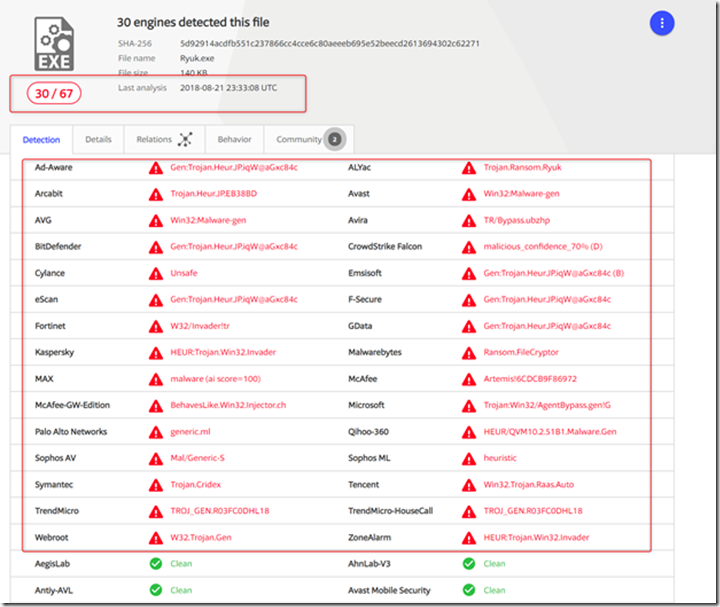

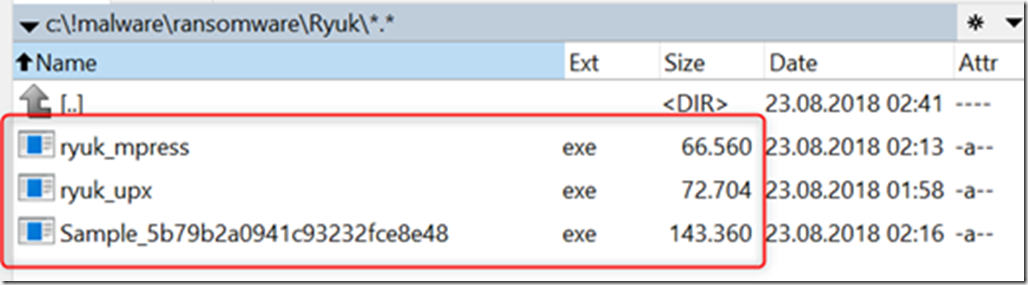

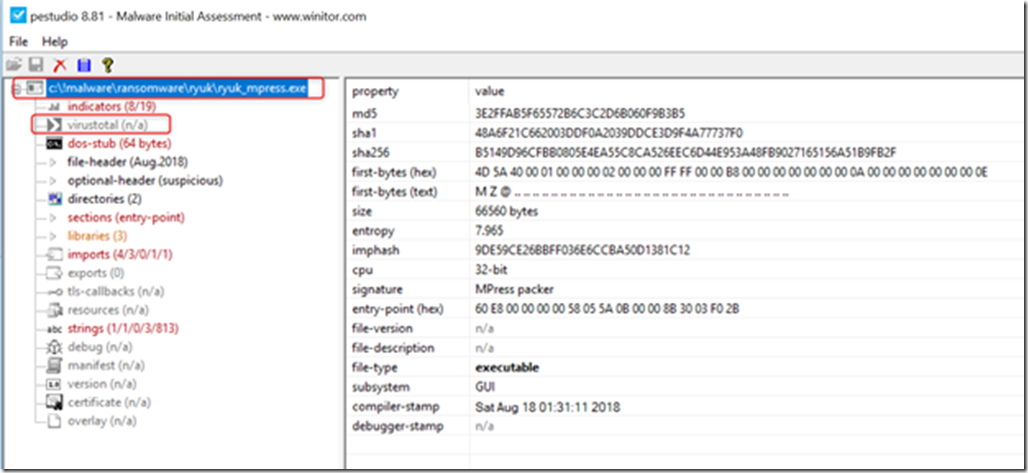

Wie immer gilt: Nahezu jede Endpoint Protection-Lösung lässt sich umgehen oder aushebeln. Das ist lediglich eine Frage des Angreifer-Skillsets und des Toolsets, das zum Einsatz kommt. Man kann einem Angreifer das Leben aber deutlich erschweren. Ich werde WiseVector einem intensiven Test unterziehen und berichten, wie es sich schlägt.