Viele Hersteller von AV-Software erwecken den Eindruck, als würden ihre Lösungen sämtliche Malware erkennen und stoppen können, die auf einem Endgerät auftauchen. Ich bin geneigt, das bei Next Generation AV-Lösungen von Cylance, Endgame, Cybereason usw. auch zu glauben, weil ich aus eigener Erfahrung weiß, wie gut machine learning und AI bei der Malwareerkennung funktioniert, aber bei signaturbasierter Legacy AV-Software, die noch mit Heuristik und Behavior Analysis arbeitet, tue ich mir da ehrlich gesagt schwer. Ich möchte deshalb anhand eines Tests mit 1000 Malware-Samples die Leistungsfähigkeit von SparkCognition DeepArmor demonstrieren. Dazu gelten folgende Rahmenbedingungen:

-

Bei den 1000 Samples handelt es sich um .exe-Dateien und alle Arten von Malware, wie Ransomware, Cryptominer, Trojaner, Adware usw.

-

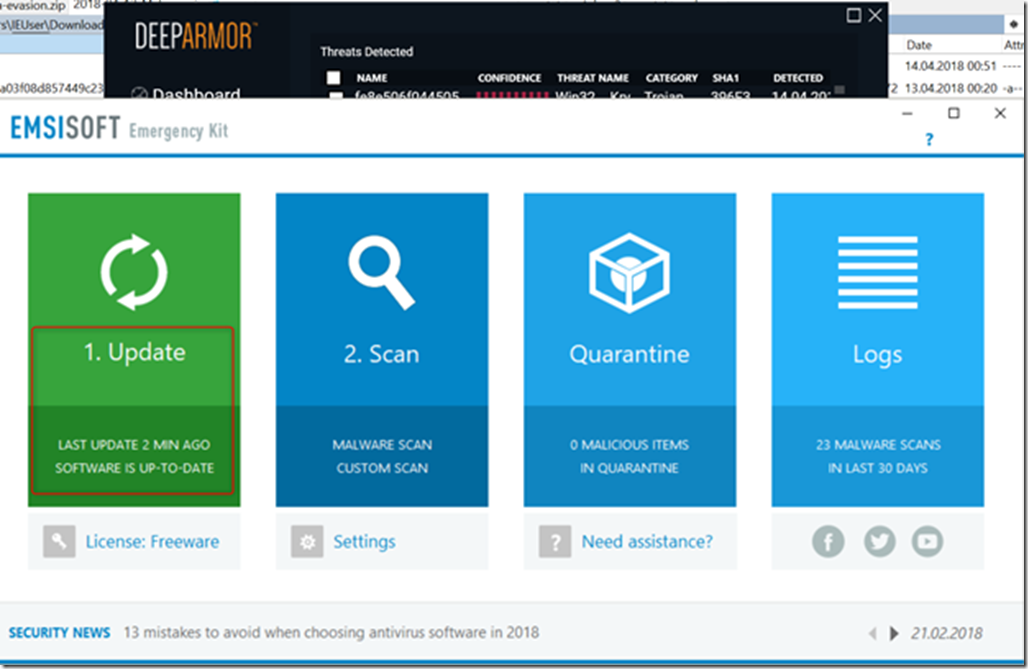

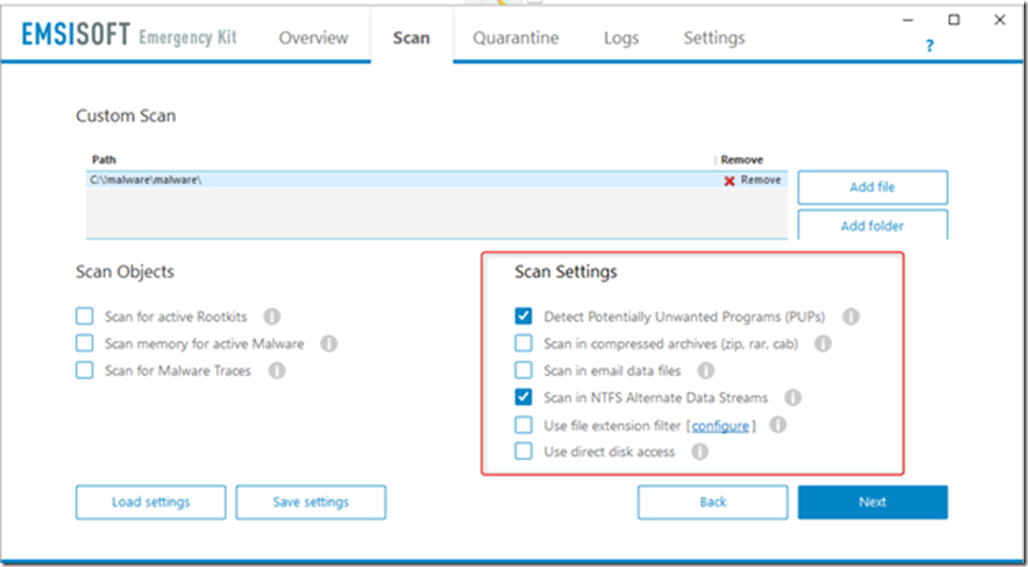

Im ersten Durchgang werden die Samples mit DeepArmor sowie dem Emsisoft Emergency Kit gescannt, das zwei leistungsfähige Scan Engines (Bitdefender/Emsisoft) im Bauch hat. Selbstverständlich wurden alle Signaturen vor dem Test aktualisiert.

-

Nach dem ersten Durchgang werden alle 1000 Samples mit mpress modifiziert, um polymorphe Samples zu simulieren

-

Im zweiten Durchgang werden alle nun mutierten Samples erneut mit DeepArmor und EEK gescannt. Ich möchte an dieser Stelle nicht zuviel vorweg nehmen, aber der Unterschied ist deutlich erkennbar.

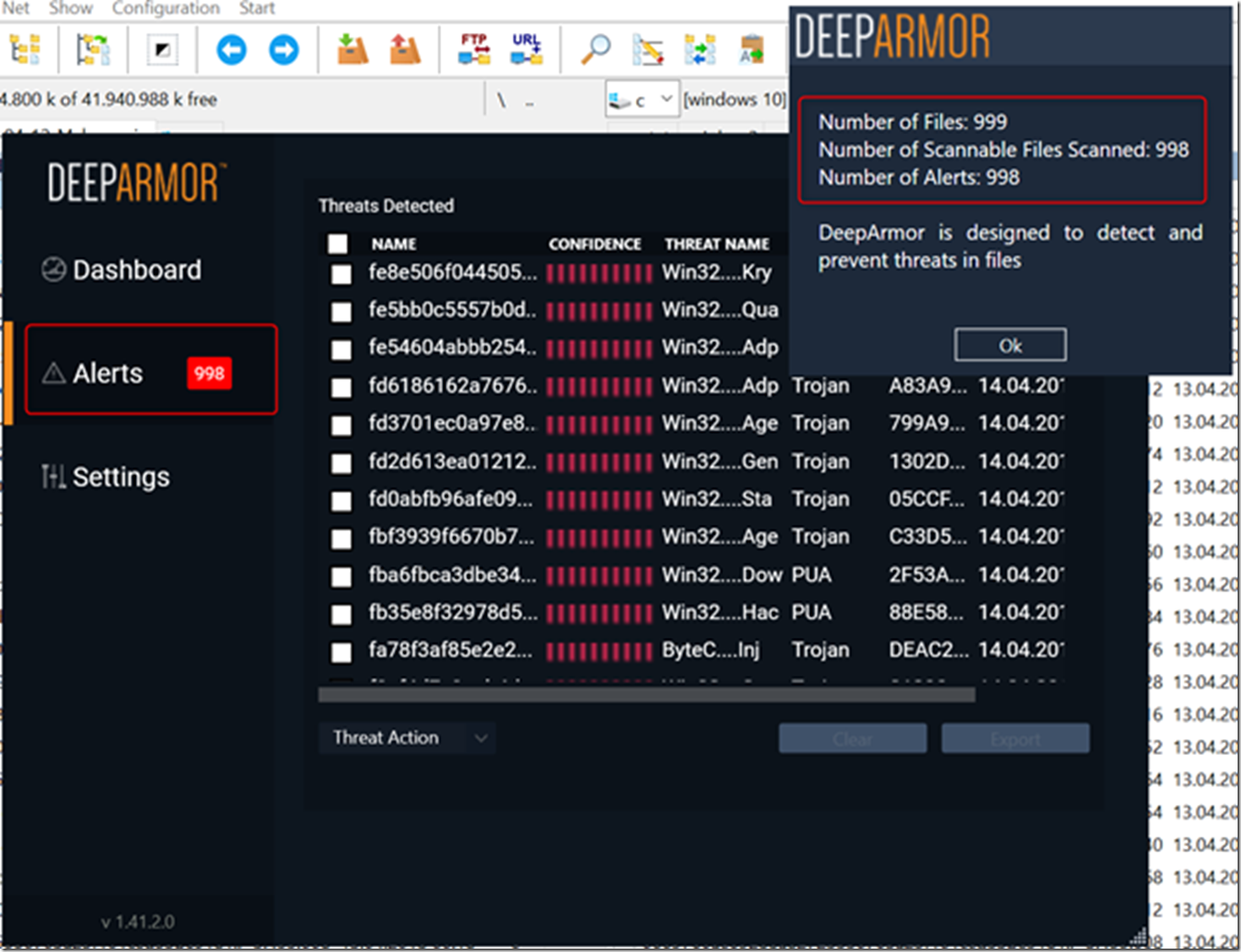

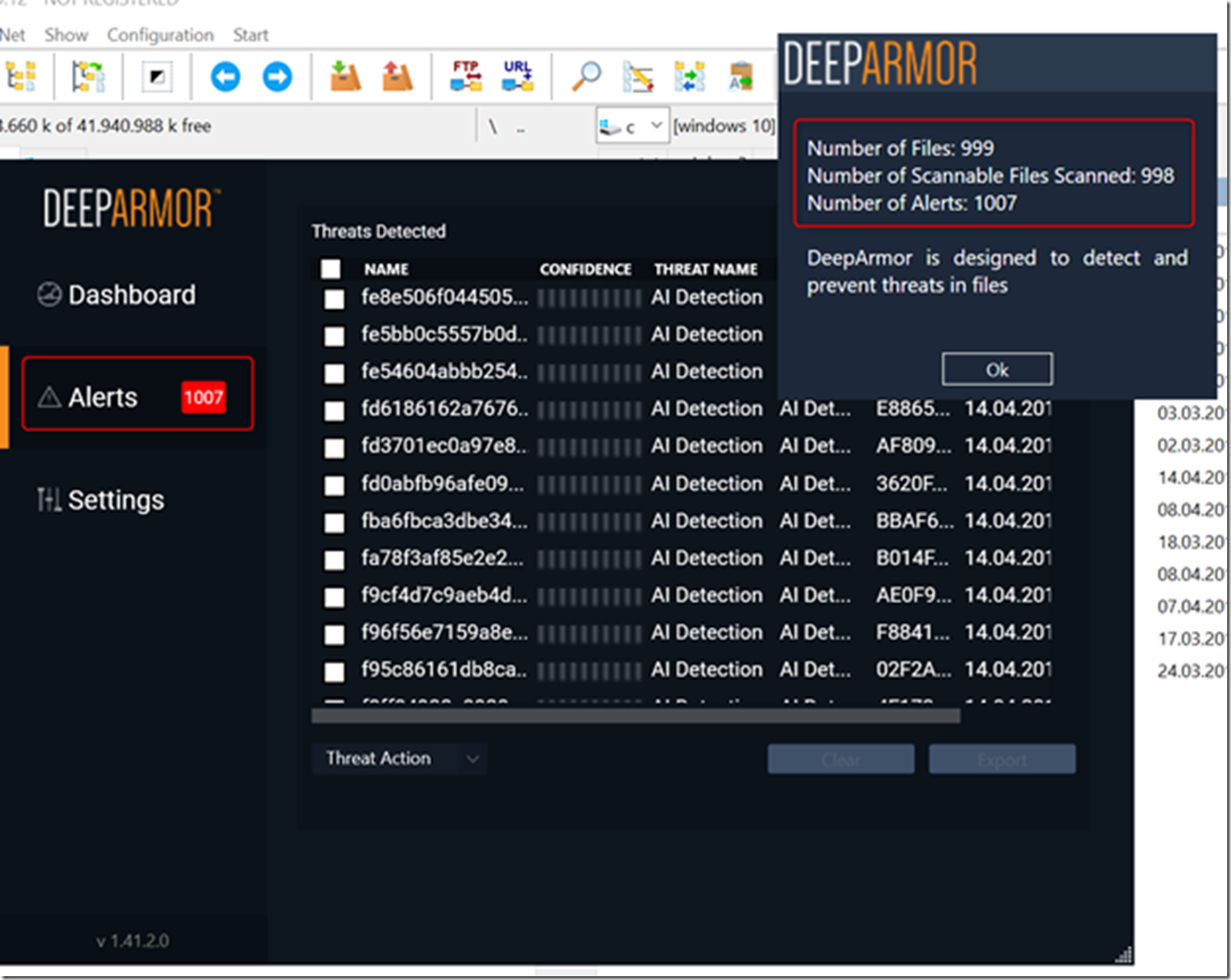

Scan mit SparkCognition DeepArmor (unmodified samples)

Von 999 Samples wurden 998 erkannt, was einer detection rate von 99,89% entspricht. Die Samples wurden von der DeepArmor AI Engine erkannt, der Confidence Level lag in allen Fällen zwischen 95% und 100%.

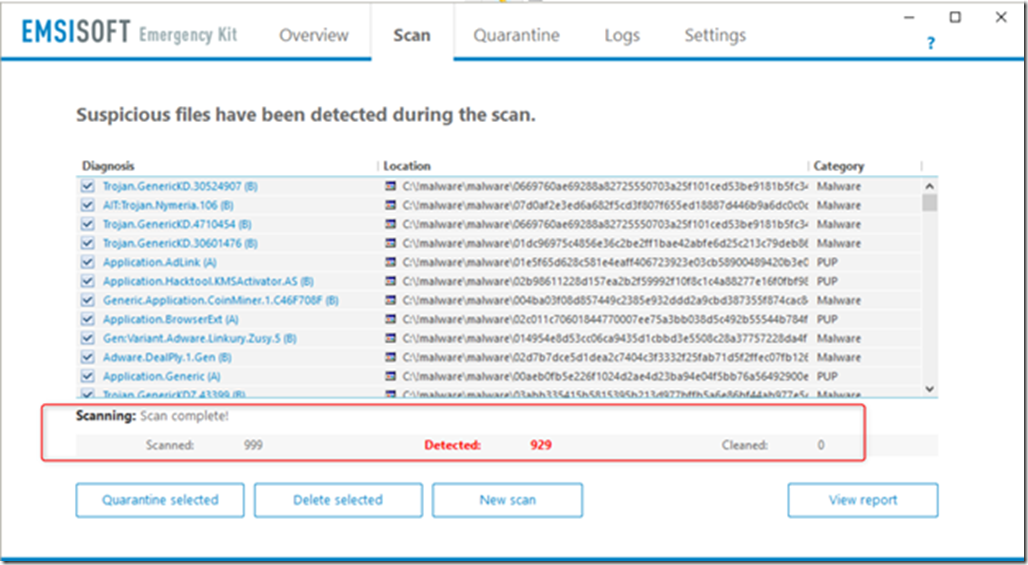

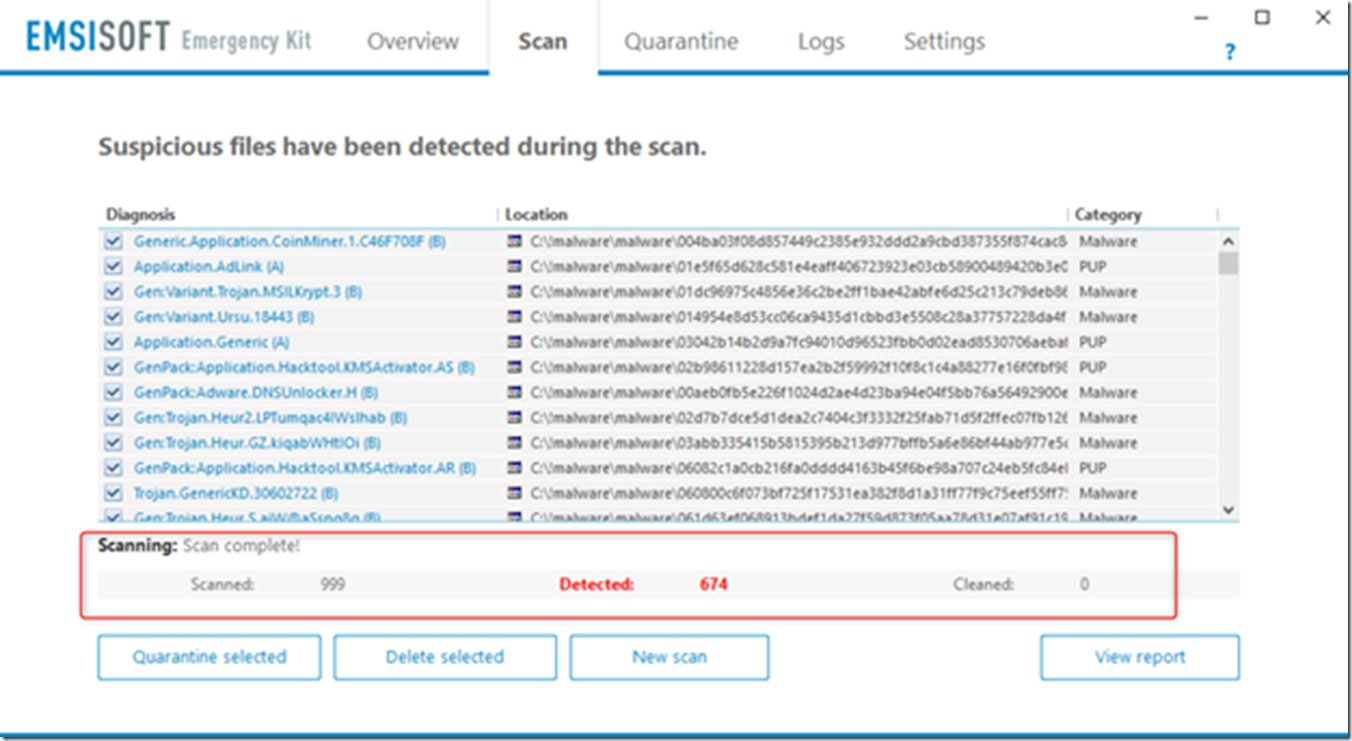

Scan mit Emsisoft EEK (unmodified samples)

Von 999 Samples wurden 929 erkannt, was einer detection rate von 92,99% entspricht. Grundsätzlich ist das ein gutes Ergebnis für einen signaturbasierten Scanner, es bedeutet aber gleichzeitig auch, dass Malware nicht erkannt wurde und möglicherweise auch durch Verhaltensanalyse, Sandboxing oder Heuristik nicht gestoppt worden wäre.

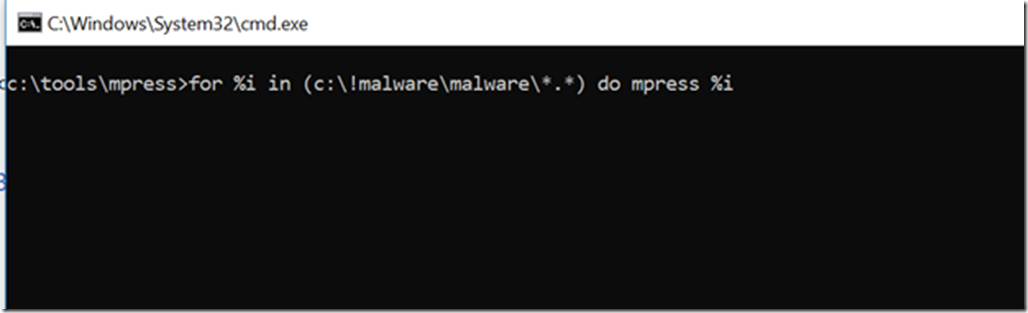

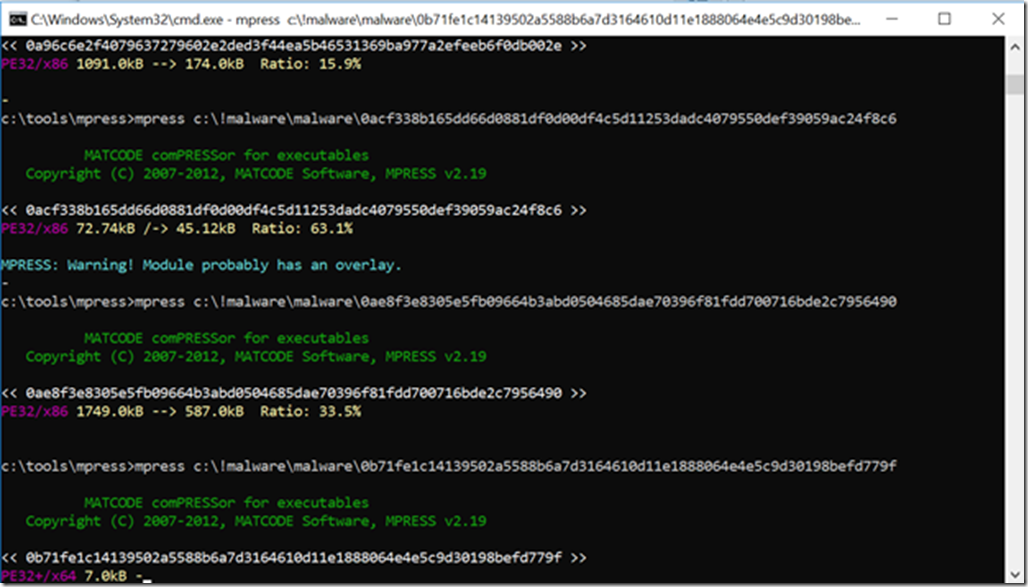

Polymorphic/Mutated Samples

Der spannende Teil beginnt hier. Mit Hilfe des .exe-Packers mpress wurden alle Samples so modifiziert, dass die Erkennung durch signaturbasierte AV-Scanner massiv erschwert wird.

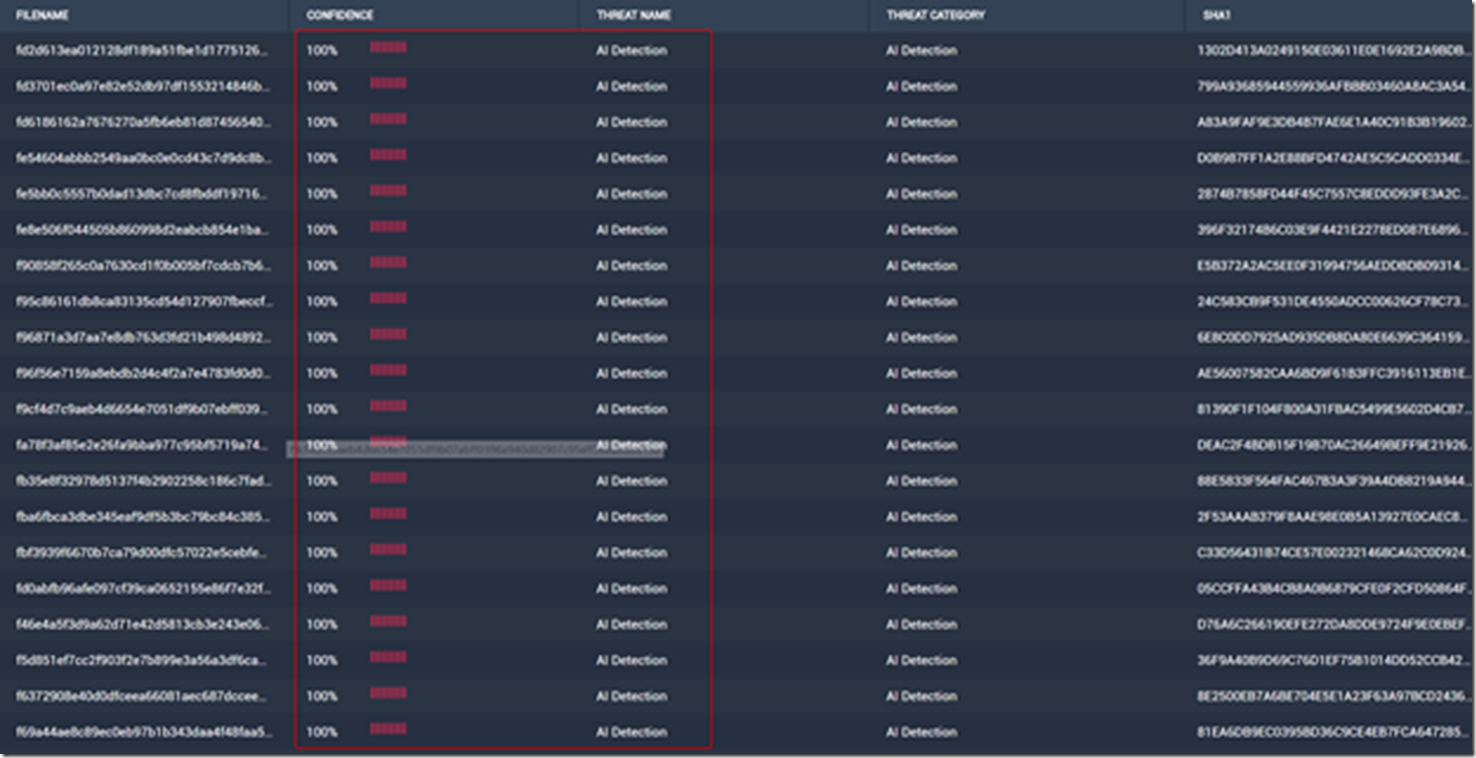

Scan mit SparkCognition DeepArmor (mutated samples)

Ob die 1007 findings nur ein Darstellungsfehler sind oder ob DeepArmor tatsächlich mutierte Samples nun mehrfach erkennt, ist momentan noch unklar. Fakt ist aber, dass es keine Einbrüche hinsichtlich der Erkennungsrate gibt und DeepArmor hier tatsächlich nur mit machine learning und künstlicher Intelligenz (AI) auch die mutierten Bedrohungen souverän erkannt und eliminiert hat.

Im Vergleich dazu nun die Scanergebnisse mit EEK:

Von 999 mutierten Samples wurden 674 erkannt, was einer detection rate von 67,47% bei einem signaturbasierten Scan entspricht.

Fazit

In diesem Test wollte ich die Unterschiede zwischen einer modernen, auf machine learning und AI basierenden Next Generation Endpoint Protection-Lösung wie SparkCognition DeepArmor und traditioneller AV-Software verdeutlichen. Auch Next Generation-Lösungen bieten keinen hundertprozentigen Schutz, sie sind aber meines Erachtens konventionellen Lösungen bereits jetzt schon deutlich überlegen, wenn es um die Erkennung von unbekannten Bedrohungen oder 0-day threats geht. Endpoint Protection ist nur ein Bestandteil des Layered Security-Konzepts, aber der wird mit SparkCognition DeepArmor definitiv sehr gut abgedeckt. Wenn Sie mehr über DeepArmor erfahren wollen: Kontaktieren Sie uns unter info AT deeparmor.de oder über das Kontaktformular. Wir sind offizieller deutscher SparkCognition-Partner und beraten Sie gerne.