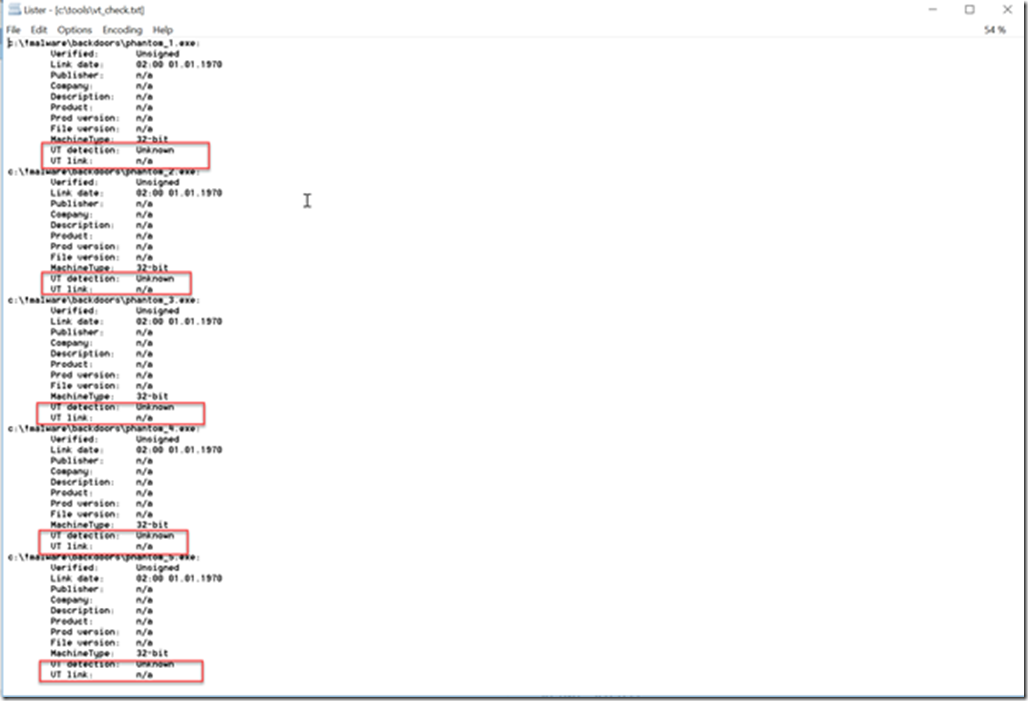

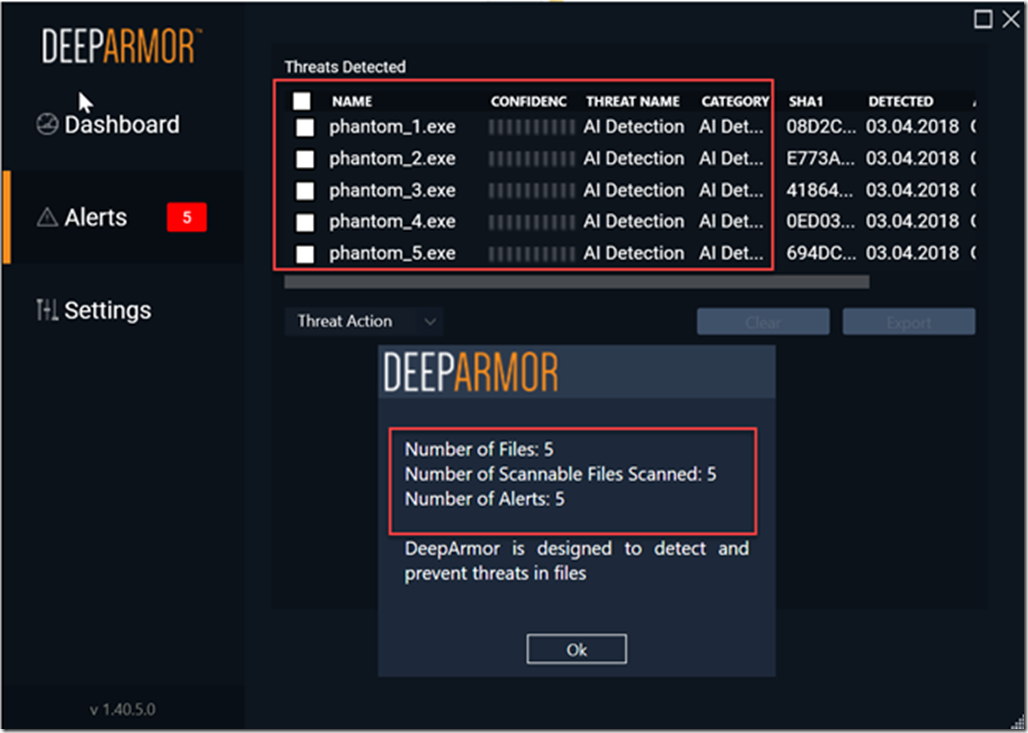

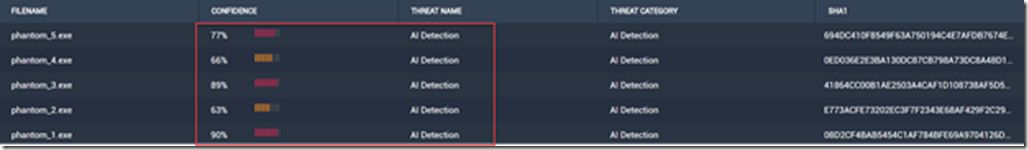

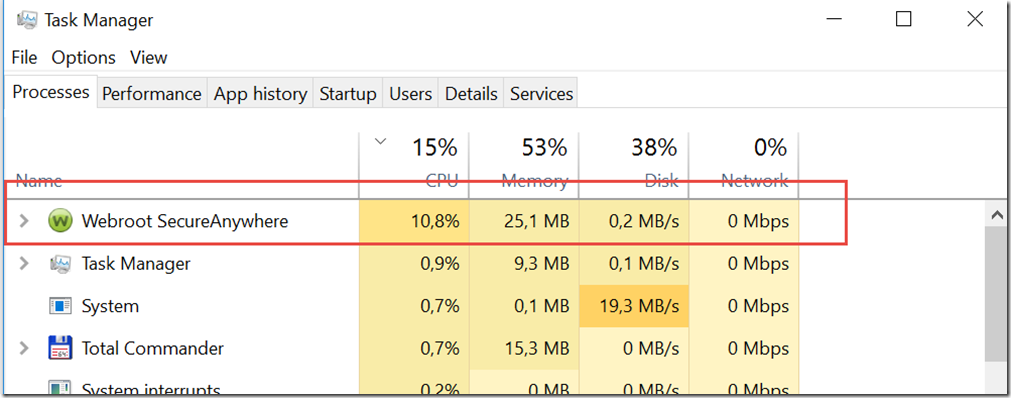

DeepArmor Enterprise ist ein leistungsfähiger Vertreter aus dem Bereich der Next Generation AV-Lösungen. Next Gen-Lösungen verwenden in der Regel künstliche Intelligenz (AI) sowie machine learning oder deep learning, um auch neue und unbekannte Bedrohungen wirkungsvoll erkennen und stoppen zu können. In der aktuellen Version 1.44 ist DeepArmor die erste Lösung, die maliziöse PowerShell-Scripts ausschließlich mit Hilfe der AI Engine erkennt. Die sog. “in-memory protection” sorgt dafür, dass selbst stark obfuskierte Scripte erkannt und geblockt werden. In unserem Demovideo sehen Sie, wie DeepArmor Enterprise sowohl unbehandelte als auch modifizierte PowerShell-Scripts problemlos erkennt und die Ausführung wirkungsvoll verhindert, während im Vergleich dazu eine signaturbasierte AV-Lösung die obfuskierten Versionen nicht erkennt und demnach auch nicht blocken würde.

Warum ist das ganze so interessant? Zum einen sind bösartige PowerShell-basierte Scripts mittlerweile stark verbreitet und kommen sowohl bei aktuellen Malspam-Kampagnen zum Einsatz (meist in Form von weaponized documents, also präparierte Office-Dokumente) als auch bei gezielten Angriffen gegen Unternehmen (APT = Advanced Persistant Threat). Die Bedrohung durch maliziöse PowerShell-Scripts wird laut einem Bericht von Symantec noch weiter wachsen. Um es anhand von Zahlen zu verdeutlich: Die Verwendung von maliziösen PowerShell-Scripts ist im Zeitraum der zweiten Jahreshälfte 2017 bis zum Ende des ersten Halbjahrs 2018 um 661(!) Prozent gestiegen.

Angreifer passen ihre TTPs (Tools, Tactics and Procedures) regelmäßig an. Dass insbesondere in Unternehmen das Whitelisting bzw. Blacklisting von Scripts zu einem hohen administrativen Aufwand mit entsprechenden Personalaufwand und Kosten führen kann und deshalb häufig vermieden wird, wissen professionelle Angreifer natürlich auch. Hinzu kommt, dass PowerShell ein Betriebssystembestandteil ist und bösartige Scripts deshalb auf jedem Endgerät ausgeführt werden können, auf dem PowerShell installiert ist. Konventionelle Lösungen versuchen mit Hilfe von Behavior Monitoring (Verhaltensanalyse von Anwendungen), Sandboxing oder HIPS die Ausführung von maliziösen Scripts zu verhindern. Hierbei kommt es allerdings oft zu false positives und damit verbunden auch zu einem hohen administrativen Aufwand. SparkCognition DeepArmor hingegen verwendet ausschließlich seine AI Engine und wurde mit einem umfangreichen Dataset trainiert, um bösartige von legitimen PowerShell-Scripts unterscheiden zu können.

Machen Sie sich selbst ein Bild von der Leistungsfähigkeit von SparkCognition DeepArmor, denn AI ist die Zukunft.

Kontaktieren Sie uns, wenn Sie mehr über SparkCognition DeepArmor Enterprise erfahren wollen. Wir sind offizieller DeepArmor-Partner und helfen gerne weiter.