Ich bin vor kurzem auf eine weitere AV-Lösung aufmerksam geworden, die sich deutlich von dem unterscheidet, was heutzutage unter dem Label “Next-Generation” angeboten wird. Die Rede ist von FFRI yarai, einer Software, die aus Japan stammt. Da man zu yarai kaum Tests oder Reviews (und schon gar nicht auf englisch!) findet, bin ich neugierig geworden. Zunächst war ich ehrlich gesagt etwas skeptisch, ob das Produkt denn tatsächlich so effektiv funktionieren würde, wie es vom Hersteller vermarktet wird – und ja, diese Frage kann ich bereits an dieser Stelle mit einem klaren “es funktioniert hervorragend” beantworten. In Japan gehört FFRI yarai zu den führenden Anbietern von Next-Generation-Lösungen im Endpoint Protection-Bereich und hat auch schon einige bemerkenswerte Auszeichnungen erhalten. Ich erspare mir an dieser Stelle die Aufzählung, eine detaillierte Auflistung sowie Whitepaper findet man auf der Website von FFRI. FFRI yarai gibt es als Enterprise-Version mit zentraler Management-Konsole, die on-premise oder in der Cloud betrieben werden kann, und als Version für den SOHO-Bereich.

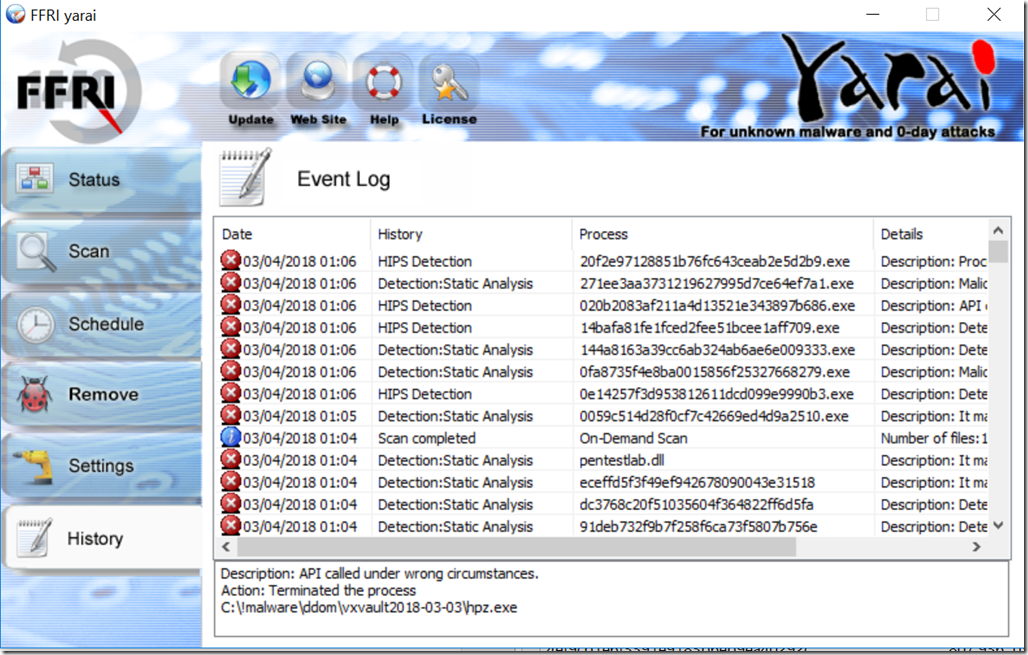

Was FFRI yarai aus meiner Sicht interessant macht, ist die Tatsache, dass diese Next-Generation-Lösung vollständig signaturenlos arbeitet und dafür fünf unterschiedliche Engines zur Erkennung von Malware oder Exploits verwendet, die alle verhaltensbasiert arbeiten. Da gibt es zum einen die sog. ZDP Engine, die das Ausnutzen von Schwachstellen in Software auf der Applikationsebene verhindern soll. Darüber hinaus gibt es eine Sandbox, die ein virtuelles Windows nachbildet, ein HIPS, statische Analyse von Dateien sowie natürlich machine learning. Die Kombination dieser fünf Methoden ermöglicht precognitive defense, d.h. Bedrohungen werden bereits vor Ausführung erkannt und geblockt.

Nachdem ich FFRI kontaktiert hatte, bin ich nun im Besitzer einer Evaluationsversion von yarai, die 30 Tage lang läuft. Natürlich ist die Software auch in englisch verfügbar, sonst hätte ich mir mit japanisch etwas schwer getan…Meine bisherigen Erfahrungen möchte ich in einem gesonderten Produktreview detaillierter zu Papier bringen, deshalb berichte ich an dieser Stelle nur kurz über das, was ich bislang bereits testen konnte:

-

Aktuelle Ransomware-Samples werden bereits von der Static Analysis Engine erkannt. Die Erkennung geht sehr flott vonstatten und die CPU-Auslastung bewegt sich dabei in einem normalen Rahmen. Die Ressourcenauslastung ist bei traditioneller AV-Software deutlich höher.

-

Yarai funktioniert auch offline problemlos. Es ist keine Internet-Verbindung notwendig, um beispielsweise Samples in eine Cloud hochzuladen – die komplette Anwendungslogik ist im Agent auf dem Endgerät untergebracht

-

Aktuell teste ich noch verschiedene 0-day samples, fileless malware, ransomware sowie mein eigenes MSITC sample set, das hauptsächlich aus Backdoors besteht, die ich mit diversen Frameworks erzeugt habe

Natürlich ist es für ein vollständiges Fazit noch zu früh, aber was ich bislang gesehen habe, ist sehr vielversprechend.